Redundância de Rede em CFTV: Estratégias para Continuidade Operacional A continuidade operacional é um pilar fundamental para qualquer sistema de segurança eletrônica moderno, especialmente em infraestruturas críticas. Em sistemas de Circuito Fechado de Televisão (CFTV), a redundância de rede em ...

Redundância de Rede em CFTV: Estratégias para Continuidade Operacional

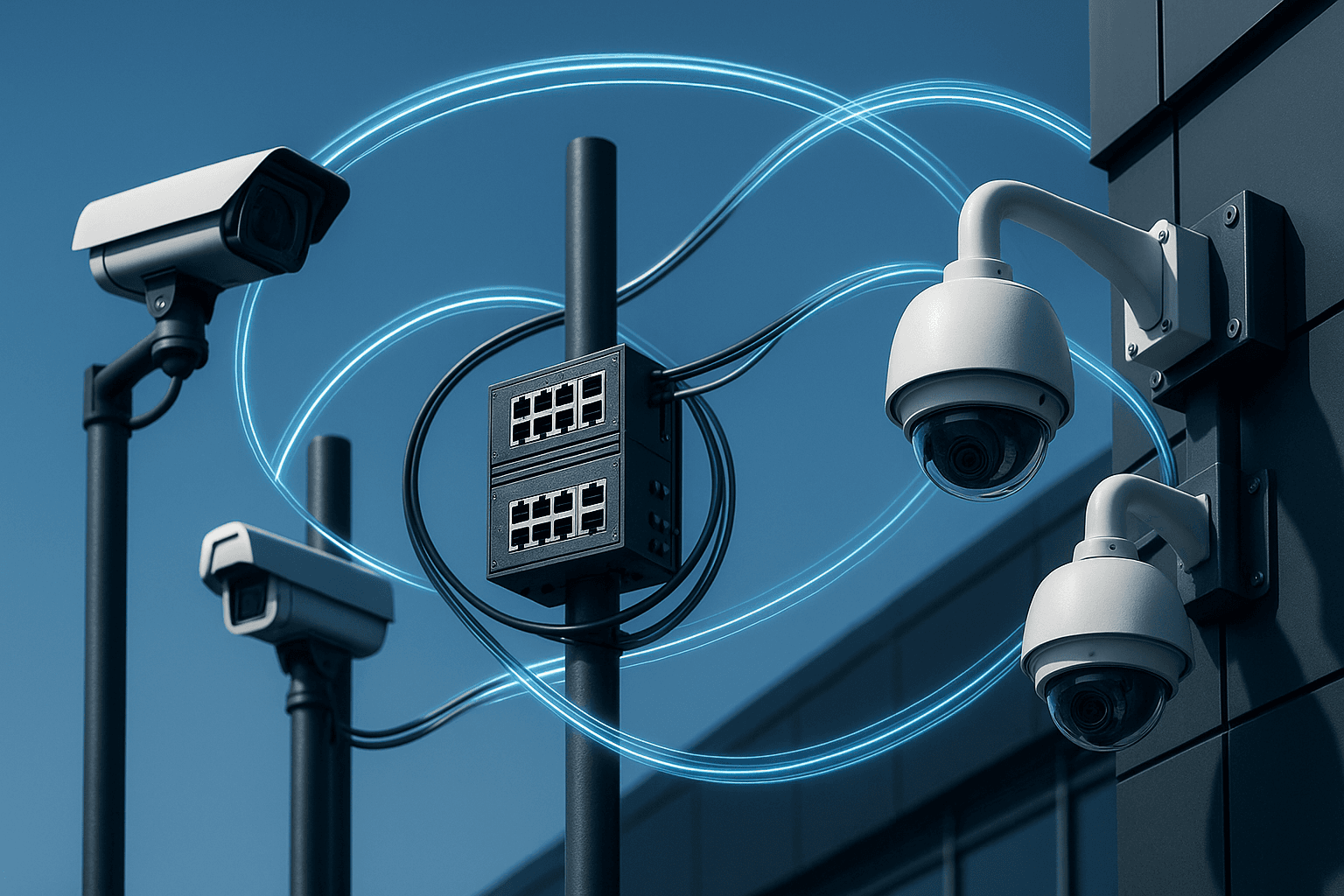

A continuidade operacional é um pilar fundamental para qualquer sistema de segurança eletrônica moderno, especialmente em infraestruturas críticas. Em sistemas de Circuito Fechado de Televisão (CFTV), a redundância de rede em CFTV não é apenas uma conveniência, mas uma necessidade imperativa para assegurar que a vigilância não seja comprometida por falhas de hardware, software ou conectividade. Perdas de dados ou interrupções no monitoramento podem ter consequências graves, desde a perda de evidências até vulnerabilidades significativas na segurança de um ambiente monitorado.

Para profissionais de Operações, compreender e implementar estratégias robustas de redundância de rede é vital. Um sistema de CFTV que falha em momentos críticos é um sistema que não cumpre seu propósito. Este artigo detalha as abordagens e considerações essenciais para construir uma arquitetura de rede resiliente para videomonitoramento.

A Importância Crítíca da Redundância em Sistemas de CFTV

Imagine uma situação onde um incidente de segurança ocorre, mas as imagens cruciais são perdidas porque a rede que conecta as câmeras ao gravador ou ao centro de controle falhou. Essa interrupção pode inviabilizar investigações, comprometer a segurança patrimonial e impactar significantemente a capacidade de resposta. A redundância de rede visa eliminar esses pontos únicos de falha (Single Point of Failure – SPoF), garantindo que, mesmo que um componente da rede ou um caminho de comunicação seja comprometido, o sistema continue operando e registrando dados sem interrupções perceptíveis.

Minimizando Tempo de Inatividade (Downtime) e Perda de Dados

O objetivo primário da redundância é minimizar o tempo de inatividade e prevenir a perda de dados valiosos. Em um ambiente operacional, cada segundo de gravação é importante. A ausência de redundância pode levar a uma cascata de problemas, desde a necessidade de reconfiguração manual demorada após uma falha até a completa cegueira do sistema durante períodos críticos. Sistemas robustos de CFTV, que incorporam redundância, oferecem maior confiabilidade e paz de espírito para as equipes de Operações.

Topologias de Rede Resilientes para CFTV

A escolha da topologia de rede é um dos primeiros e mais importantes passos para alcançar a redundância. Topologias tradicionais podem ser suscetíveis a falhas em pontos específicos, enquanto topologias mais avançadas são projetadas para resistir a interrupções. É crucial que a topologia seja planejada desde a fase de projeto para otimizar custos e eficácia.

Rede em Anel (Ring Topology)

Em uma topologia em anel, cada dispositivo é conectado a outros dois, formando um laço contínuo. Se uma conexão ou um dispositivo no anel falhar, o tráfego de dados pode ser redirecionado na direção oposta, mantendo a conectividade. Protocolos como o Spanning Tree Protocol (STP) ou o Rapid Spanning Tree Protocol (RSTP) são frequentemente utilizados para prevenir loops de rede (broadcast storms) em topologias mesh ou anel com caminhos redundantes.

Rede Híbrida (Hybrid Topology)

A topologia híbrida combina elementos de várias topologias (estrela, anel, barramento) para criar uma estrutura que atenda às necessidades específicas do ambiente. Por exemplo, pode-se ter um backbone em anel conectando múltiplos switches hardening (industriais) ao longo do perímetro. Cada switch teria uma fonte de alimentação redundante, alimentada por UPS, e estaria conectado a câmeras e sensores. Esta abordagem permite otimizar a resiliência e o desempenho, ajustando-se a diferentes zonas de cobertura ou demandas de largura de banda.

Protocolos e Tecnologias de Redundância

Além da topologia física, a implementação de protocolos e tecnologias específicas é fundamental para a redundância lógica e a rápida recuperação em caso de falhas.

Link Aggregation (LAG/LACP)

Link Aggregation, também conhecido como Port Trunking ou LACP (Link Aggregation Control Protocol), permite agrupar várias portas de rede físicas em uma única porta lógica. Isso não apenas aumenta a largura de banda disponível, mas também oferece redundância. Se um dos links físicos dentro do grupo falhar, o tráfego é automaticamente balanceado para os links restantes, sem interrupção para os dispositivos conectados (como NVRs ou câmeras críticas).

Spanning Tree Protocol (STP/RSTP/MSTP)

O STP (e suas variações mais rápidas como RSTP e MSTP) é um protocolo de camada 2 que garante um caminho lógico sem loops em redes com topologias redundantes. Ele desativa caminhos redundantes temporariamente para evitar loops de broadcast, ativando-os rapidamente caso o caminho primário falhe. Este é um componente essencial para a estabilidade de redes com múltiplas rotas de comunicação.

Virtual Router Redundancy Protocol (VRRP) / Hot Standby Router Protocol (HSRP)

Para a redundância de gateways ou roteadores, protocolos como VRRP (padrão aberto) ou HSRP (proprietário da Cisco) são empregados. Eles permitem que vários roteadores compartilhem um único endereço IP virtual. Se o roteador primário falhar, um roteador secundário assume o endereço IP virtual, garantindo que os dispositivos na rede (como um NVR que precisa se comunicar para fora da sub-rede) continuem tendo acesso à rede sem reconfiguração manual.

Redundância de Hardware e Software

A resiliência não se limita à rede; ela deve estender-se aos componentes de hardware e software do sistema de CFTV.

Redundância de NVRs (Network Video Recorders)

Muitos NVRs modernos oferecem opções de redundância. Isso pode incluir a configuração de NVRs em cluster, onde um NVR secundário assume automaticamente as gravações caso o NVR primário falhe. A gravação em failover para um NVR de backup é uma estratégia comum e eficaz para garantir que as imagens críticas continuem sendo capturadas e armazenadas.

Gravação em Nuvem (Cloud Storage)

A gravação em nuvem oferece uma camada adicional de redundância e segurança para os dados. Além da gravação local, as imagens podem ser replicadas para um ambiente na nuvem, protegendo os dados contra falhas físicas no local, desastres ou acesso não autorizado ao armazenamento local. Isso é particularmente útil para acesso remoto e para cumprimento de políticas de retenção de dados.

Fontes de Alimentação Redundantes (UPS e Geradores)

A rede e os equipamentos de CFTV são tão bons quanto sua fonte de energia. A implementação de fontes de alimentação ininterruptas (UPS) para switches, NVRs e câmeras POE (Power over Ethernet) críticas é essencial. Em ambientes maiores, geradores a diesel ou a gás complementam os UPS, garantindo autonomia por períodos prolongados em caso de quedas de energia elétrica. Um sistema bem projetado considera a energia como um componente crítico da infraestrutura de redundância.

Erros Comuns de Projeto em Redundância de Rede

Mesmo com a intenção de criar um sistema robusto, alguns erros podem comprometer a eficácia da redundância. A expertise no planejamento é crucial para evitar armadilhas comuns.

- Subdimensionamento da Largura de Banda dos Links Redundantes: Projetar caminhos de rede redundantes com largura de banda inferior ao caminho primário. Embora a redundância garanta a conectividade, um link subdimensionado pode causar gargalos significativos e degradação da qualidade da imagem (especialmente em resoluções mais altas ou com muitas câmeras), inviabilizando o monitoramento efetivo em caso de falha do link principal.

- Ignorar a Redundância da Camada 1 (Cabling): Focar apenas na redundância de equipamentos de rede (switches, roteadores) e negligenciar a proteção dos cabos físicos. Roteamento de todos os cabos críticos (fibra óptica ou UTP) pela mesma eletrocalha ou caminho, sem diversidade física. Um corte acidental ou falha em um ponto único pode derrubar todas as conexões redundantes.

- Configuração Incorreta de Protocolos de Redundância: Erros na configuração de STP, RSTP ou VRRP/HSRP podem resultar em loops de rede, bloqueios errôneos de portas críticas ou falhas na transição automática para o caminho redundante quando necessário. Isso pode ser mais prejudicial do que não ter redundância, pois cria uma falsa sensação de segurança.

- Falta de Redundância em Acesso à Internet para Monitoramento Remoto/Nuvem: Em sistemas que dependem de monitoramento remoto ou gravação em nuvem, não ter múltiplas conexões de internet (ex: fibra + link de backup 4G/5G) representa um ponto único de falha crítico, impedindo o acesso ou a gravação externa em caso de falha do provedor primário.

- Não Testar o Plano de Redundância: Projetar e implementar sistemas redundantes sem realizar testes periódicos e simulados de falha. A teoria é diferente da prática; sem testes, não há garantia de que o sistema de failover realmente funcionará como esperado quando for necessário, revelando falhas ocultas ou configurações incorretas apenas durante uma emergência real.

Estratégias de Implantação e Cenários Típicos

A aplicação da redundância varia conforme o ambiente e o nível de criticidade.

Exemplo Típico de Implementação em Indústria

Em uma subestacão de energia com perímetro de 2km e vegetação densa na face norte, a combinação de câmeras térmicas + sensores de vibração na cerca é mais eficaz que CFTV convencional. A rede para estes dispositivos pode ser implementada com um anel de fibra óptica redundante, conectando diversos switches hardening (industriais) ao longo do perímetro. Cada switch teria uma fonte de alimentação redundante, alimentada por UPS, e estaria conectado a câmeras e sensores. Dentro de cada switch, o protocolo RSTP seria ativado para garantir o rápido restabelecimento da comunicação em caso de falha de um segmento do anel. Adicionalmente, os NVRs centrais operariam em modo de cluster ativo-passivo, armazenando as gravações duplicadamente em uma SAN (Storage Area Network) com RAID configurado, e replicando dados críticos para um datacenter secundário através de um link de fibra dedicado para continuidade operacional. Este arranjo permite que as imagens sejam continuadamente gravadas e acessadas, mesmo diante de falhas complexas de infraestrutura ou interrupções de energia isoladas.

Observação de campo:

É comum observar que, em grandes instalações, a segmentação da rede de CFTV em VLANs distintas da rede de dados geral pode simplificar bastante a gestão de tráfego e a aplicação de políticas de segurança, mas exige um planejamento cuidadoso do cabeamento e da capacidade dos ativos de rede.

Checklist Resumido para Redundância de Rede em CFTV

Para garantir que nenhum ponto crítico seja esquecido, segue um checklist prático para as equipes de Operações:

- Avaliação de Pontos Únicos de Falha (SPoF): Identificar todos os SPoF potenciais na infraestrutura de CFTV.

- Implementação de Topologias Redundantes: Utilizar topologias em anel ou híbridas com caminhos físicos diversos.

- Configuração de Protocolos de Rede: Ativar e configurar RSTP/MSTP nos switches e VRRP/HSRP nos roteadores.

- Redundância de Hardware: NVRs em failover, fontes de alimentação duplas, SAN/NAS com RAID e discos hot-swappable.

- Proteção de Energia: UPS para todos os equipamentos críticos e geradores para autonomia prolongada.

- Backup de Dados: Implementar gravação para nuvem ou para um local secundário off-site.

- Monitoramento Constante: Sistemas de Gerenciamento de Rede (NMS) para detecção proativa de falhas.

- Plano de Testes Periódicos: Agendar e executar simulações de falha regularmente para validar a eficácia da redundância.

- Documentação Completa: Manter a documentação da arquitetura de rede e dos procedimentos de failover atualizada.

A implementação de um sistema de CFTV verdadeiramente resiliente exige uma abordagem abrangente, que vai desde o planejamento da infraestrutura física até a configuração de protocolos avançados de rede e a proteção de dados. Para as equipes de Operações, investir em redundância não é um custo, mas um investimento essencial na continuidade e na integridade da segurança corporativa.

Conteúdo revisado pela equipe técnica da AEON Security — Junho/2024.