Integração CFTV e Controle de Acesso para Segurança Patrimonial Otimizada A integração CFTV e controle de acesso representa uma pedra angular na estratégia de segurança patrimonial moderna. Em vez de sistemas operando em silos, a união dessas tecnologias permite uma resposta mais ágil e informada...

Integração CFTV e Controle de Acesso para Segurança Patrimonial Otimizada

A integração CFTV e controle de acesso representa uma pedra angular na estratégia de segurança patrimonial moderna. Em vez de sistemas operando em silos, a união dessas tecnologias permite uma resposta mais ágil e informada a incidentes, otimizando recursos e elevando o nível de proteção em diversos ambientes. A falta de coordenação entre o monitoramento visual e o controle de quem entra ou sai de um ambiente é um erro comum de projeto que pode comprometer a eficácia de ambos os sistemas. Ao invés de lidar com eventos de forma reativa e descoordenada, a abordagem integrada busca prever, verificar e agir com maior precisão e inteligência.

Por Que Integrar CFTV e Controle de Acesso?

A sinergia entre o Circuito Fechado de Televisão (CFTV) e os sistemas de controle de acesso não é apenas uma conveniência, mas uma necessidade crescente para a segurança patrimonial. A integração permite que as imagens de vídeo sejam correlacionadas com eventos de acesso em tempo real, fornecendo contexto visual imediato para cada tentativa de entrada ou saída, bem como para alarmes. Isso transforma dados isolados em informações acionáveis, auxiliando na verificação de identidade, na investigação de incidentes e na auditoria de eventos de segurança. O resultado é uma capacidade de vigilância e gerenciamento mais robusta e proativa.

Benefícios Diretos da Integração

- Verificação Visual de Eventos: Cada operação de porta ou tentativa de acesso pode ser imediatamente associada a uma gravação de vídeo, permitindo a autenticação visual da pessoa ou evento.

- Resposta Rápida a Incidentes: Alarmes gerados por portas arrombadas ou acesso negado podem acionar câmeras próximas para focar na área, fornecendo informações cruciais para a equipe de segurança.

- Auditoria Aprimorada: Facilita a revisão de logs de acesso com evidências visuais, otimizando investigações e a conformidade com políticas de segurança.

- Otimização de Equipes: Reduz a necessidade de verificações manuais constantes, permitindo que a equipe de segurança foque em ameaças reais, em vez de alarmes falsos.

- Inteligência Operacional: A coleta de dados de ambos os sistemas oferece insights valiosos sobre padrões de movimentação e potenciais vulnerabilidades.

Componentes Chave de uma Integração Eficaz

Para que a integração CFTV e controle de acesso seja bem-sucedida, alguns componentes são essenciais e devem ser cuidadosamente selecionados e configurados. A escolha da plataforma de VMS (Video Management Software) e do sistema de controle de acesso ditará, em grande parte, a facilidade e a profundidade da integração.

Plataformas de Gerenciamento de Vídeo (VMS) e Controle de Acesso (ACS)

A interoperabilidade é fundamental. Muitas plataformas modernas de VMS, como o Milestone XProtect ou Genetec Security Center, oferecem módulos ou APIs que permitem a comunicação direta com sistemas de controle de acesso de terceiros. Da mesma forma, sistemas de controle de acesso robustos, como os da HID Global ou LenelS2, frequentemente são projetados com recursos de integração em mente. A escolha deve considerar não apenas os recursos individuais de cada sistema, mas a capacidade de comunicação e troca de dados entre eles de forma nativa ou através de interfaces padronizadas (SDKs ou APIs).

Hardware Essencial para a Integração

- Câmeras IP Inteligentes: Preferencialmente com recursos analíticos embarcados e boa performance em condições de baixa luz para monitorar pontos de acesso. Resolução adequada para identificação facial em perímetros controlados é relevante.

- Leitores de Credenciais: Desde biometria (impressão digital, facial) até cartões RFID ou NFC, a escolha depende do nível de segurança exigido e do fluxo de pessoas.

- Controladoras de Acesso: O cérebro do sistema de controle de acesso, que gerencia as permissões e se comunica com o VMS.

- Fechaduras e Travas Eletrônicas: Solenoides, eletroímãs ou fechaduras mortise motorizadas, compatíveis com as controladoras e com capacidade de falha segura ou falha travada, conforme a aplicação.

- Sensores de Porta: Para detectar o status (aberta/fechada, forçada), enviando alertas ao VMS para verificação visual.

Desafios e Considerações no Projeto de Integração

Apesar dos benefícios, o projeto de integração CFTV e controle de acesso apresenta desafios que exigem atenção técnica. A compatibilidade de software e hardware, a arquitetura de rede e a segurança cibernética são pontos críticos.

Compatibilidade e Interoperabilidade

Um dos maiores hurdles é garantir que os diferentes sistemas ‘conversem’ de forma eficaz. Prefira soluções que aderem a padrões abertos ou que possuam integrações já estabelecidas e testadas. A utilização de SDKs (Software Development Kits) ou APIs (Application Programming Interfaces) disponibilizados pelos fabricantes pode ser necessária para customizar a integração, exigindo conhecimento técnico específico. Caso contrário, gateways de integração ou Middleware podem ser necessários, adicionando complexidade.

Arquitetura de Rede e Segurança Cibernética

Ambos os sistemas operam sobre infraestruturas de rede. É imperativo que a rede seja robusta, com largura de banda suficiente para o tráfego de vídeo de alta resolução e com redundância adequada. A segurança cibernética também é vital; todos os dispositivos devem ser hardeningados, com senhas fortes, firmware atualizado e segmentação de rede para proteger contra acessos não autorizados e ataques DDoS. A comunicação entre os sistemas deve ser criptografada para evitar a interceptação de dados sensíveis.

Observação de campo: Em projetos de grande escala, onde há múltiplos prédios ou complexos, a centralização de hardware de processamento de vídeo e controle de acesso em um datacenter local, com links de fibra entre os pontos de acesso e as controladoras distribuídas, tende a otimizar a manutenção e a escalabilidade.

Erros Comuns de Projeto em Integração de Segurança

Evitar armadilhas comuns é tão importante quanto implementar as melhores práticas na integração CFTV e controle de acesso. Muitas falhas de projeto podem levar a lacunas de segurança, ineficiência operacional e custos adicionais não previstos.

- Subdimensionamento da Infraestrutura de Rede: Não considerar o volume de dados de vídeo e de controle de acesso que trafegará pela rede. Isso pode resultar em latência nas imagens, falhas na comunicação entre os sistemas e lentidão na visualização de eventos, comprometendo a capacidade de resposta em tempo real.

- Ignorar a Orientação das Câmeras em Pontos de Acesso: Posicionar câmeras sem considerar o ângulo ideal para identificação facial ou sem levar em conta fontes de luz como o sol poente ou reflexos. Câmeras voltadas diretamente para o sol poente, sem recursos como WDR (Wide Dynamic Range) ou BLC (Backlight Compensation) adequados, gerarão imagens inutilizáveis no final da tarde, por exemplo, justamente quando mudanças de turno ou picos de acesso podem ocorrer.

- Não Testar Exaustivamente a Integração: A simples comunicação entre os sistemas não garante a funcionalidade esperada. É comum que a integração seja testada apenas superficialmente, resultando em cenários reais onde o VMS não aciona a câmera correta para um evento específico de acesso negado, ou a gravação associada não está sincronizada.

- Foco Excessivo em Hardware e Pouco em Software: Priorizar apenas a qualidade das câmeras e dos leitores de acesso, negligenciando a importância do VMS e do ACS. Um software mal configurado ou com funcionalidades limitadas pode anular os benefícios do melhor hardware, dificultando a gestão e a operação da segurança integrada. A capacidade do software de gerar relatórios unificados, por exemplo, é crucial.

- Desconsiderar a Escalabilidade Futura: Projetar uma solução que não permite fácil expansão ou adição de novas tecnologias sem uma revisão completa. Módulos, licenças e capacidade de hardware devem prever um crescimento estratégico da infraestrutura de segurança.

- Falha na Definição de Protocolos de Ação: Não estabelecer procedimentos claros para a equipe de segurança sobre como reagir a eventos específicos detectados pela integração. A ausência de um plano de resposta bem definido para ‘acesso negado com tentativa de arrombamento de porta’ ou ‘porta deixada aberta por mais de 5 minutos’ torna a tecnologia menos eficaz.

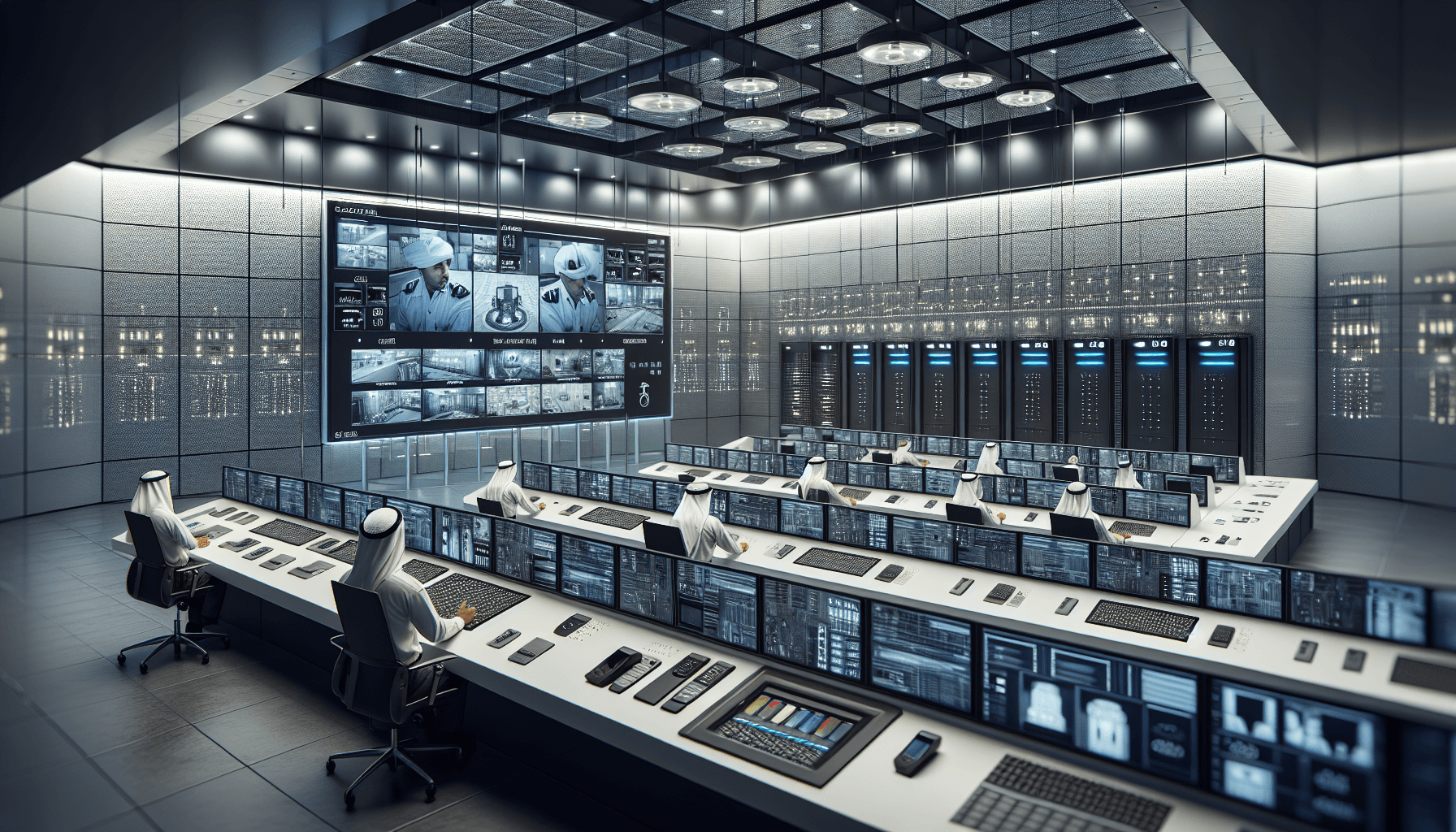

Cenário Típico de Implementação: Indústria de Grande Porte

Em uma instalação industrial de grande porte, com múltiplos pontos de acesso para colaboradores, visitantes e veículos, a integração CFTV e controle de acesso demonstra seu valor. Tipicamente, portarias principais, docas de carregamento e áreas restritas têm controle de acesso com catracas ou barreiras veiculares, leitores de credenciais e câmeras IP de alta resolução. Um sistema VMS centralizado recebe feeds de vídeo de centenas de câmeras distribuídas, enquanto o ACS gerencia milhares de credenciais e permissões.

Nesse cenário, quando um trabalhador passa seu cartão em uma catraca, o sistema de controle de acesso registra o evento. Simultaneamente, o VMS exibe a imagem ao vivo da câmera sobre a catraca, permitindo que o operador do centro de controle verifique visualmente a correspondência entre a pessoa e a credencial. Se a credencial for inválida ou o acesso for negado, o VMS pode destacar automaticamente o evento e até mesmo acionar outras câmeras próximas para seguir a pessoa, tudo de forma automatizada e registrada para auditoria. Em uma subestação de energia com perímetro de 2km e vegetação densa na face norte, a combinação de câmeras térmicas + sensores de vibração na cerca é mais eficaz que CFTV convencional porque a câmera térmica pode detectar intrusos mesmo em total escuridão ou com fumaça, enquanto os sensores de cerca identificam tentativas de violação física, independentemente da visibilidade.

Checklist Resumido para um Projeto de Sucesso

- Realize um levantamento detalhado das necessidades operacionais e de segurança.

- Defina os níveis de risco para cada ponto de acesso.

- Selecione plataformas de VMS e ACS com comprovada capacidade de integração.

- Invista em infraestrutura de rede robusta e segura.

- Escolha hardware de CFTV e controle de acesso de alta qualidade e compatível.

- Elabore um plano de testes abrangente para a integração.

- Capacite a equipe de segurança para operar o sistema integrado.

- Defina protocolos claros de resposta a incidentes.

- Considere a escalabilidade futura e a manutenção do sistema.

Tecnologias Emergentes e o Futuro da Integração

O campo da segurança eletrônica está em constante evolução. A integração CFTV e controle de acesso se beneficia de avanços em Inteligência Artificial (IA) e aprendizado de máquina. Analíticos de vídeo mais sofisticados podem, por exemplo, detectar atividades suspeitas em torno de pontos de acesso (como aglomerações incomuns ou pessoas seguindo outras sem credencial) e acionar alertas proativos no sistema de controle de acesso. O reconhecimento facial integrado diretamente com o controle de acesso por biometria sem contato está se tornando mais comum, oferecendo praticidade e um alto nível de segurança.

A Nuvem também desempenha um papel crescente, permitindo o gerenciamento e monitoramento remoto de sistemas integrados, bem como o armazenamento seguro de dados de vídeo e log de acesso. Isso proporciona maior flexibilidade e acessibilidade, conforme o ponto, especialmente para empresas com múltiplas filiais. A segurança ‘as-a-Service’ (SaaS) é uma tendência que simplifica a implantação e a gestão, transformando os modelos de investimento em segurança.

Considerações Finais para a Otimização da Segurança Patrimonial

Uma estratégia de segurança patrimonial verdadeiramente eficaz vai além da instalação de equipamentos de ponta. Ela exige um projeto cuidadoso, uma implementação técnica rigorosa e a integração inteligente de sistemas. A união do CFTV com o controle de acesso é um exemplo primordial de como a tecnologia pode ser empregada para criar ambientes mais seguros e controlados. Ao focar na sinergia entre esses dois pilares, empresas e instituições podem obter uma visão unificada de sua segurança, mitigando riscos de forma mais eficiente e garantindo a proteção de pessoas e ativos. A AEON está comprometida em auxiliar na concepção e execução de projetos de integração que respondam precisamente às necessidades de segurança, com foco na eficiência e na resiliência operacional.

Conteúdo revisado pela equipe técnica da AEON Security — fevereiro/2026.

FAQs

- O que é integração entre CFTV e controle de acesso?

É a conexão entre sistemas de circuito fechado de televisão e controle de acesso que permite correlacionar eventos de acessos a imagens de vídeo em tempo real para monitoramento e resposta eficiente. - Quais os principais benefícios da integração?

Verificação visual de eventos, resposta rápida a incidentes, auditoria aprimorada, otimização de equipes e inteligência operacional. - Quais desafios devo considerar no projeto?

Compatibilidade de hardware e software, arquitetura de rede robusta, segurança cibernética e protocolos de ação claros são essenciais para o sucesso. - Como as tecnologias emergentes impactam a integração?

Inteligência Artificial, reconhecimento facial sem contato e soluções baseadas em nuvem estão transformando a integração, tornando-a mais precisa, ágil e escalável. - Posso escalar o sistema integrado no futuro?

Sim, é fundamental planejar a escalabilidade desde o início com hardware, software e infraestrutura que permitam expansão e atualização sem grandes revisões.